🧭 Pendahuluan

Dalam era hybrid cloud saat ini, banyak perusahaan yang masih memiliki server dan infrastruktur on-premises, namun juga mulai memanfaatkan layanan cloud seperti Amazon Web Services (AWS).

Salah satu kebutuhan utama adalah menghubungkan jaringan lokal (on-premises) dengan Virtual Private Cloud (VPC) di AWS agar kedua lingkungan dapat berkomunikasi secara aman dan efisien.

Artikel ini membahas secara lengkap cara menghubungkan:

- On-Premises Network:

192.168.0.0/24 - AWS VPC:

194.0.0.0/16

Menggunakan beberapa metode, terutama Site-to-Site VPN dan Transit Gateway.

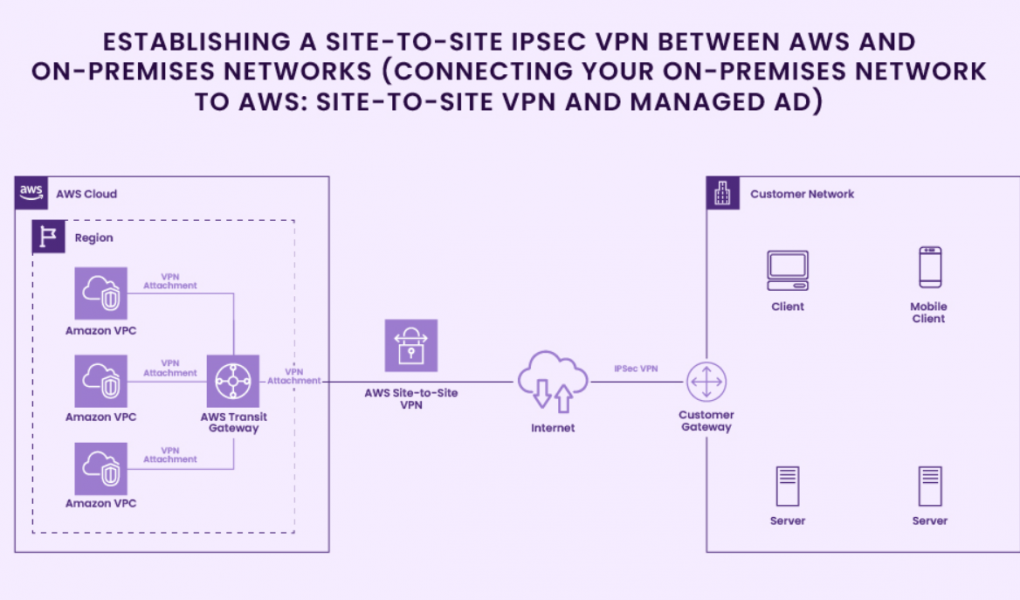

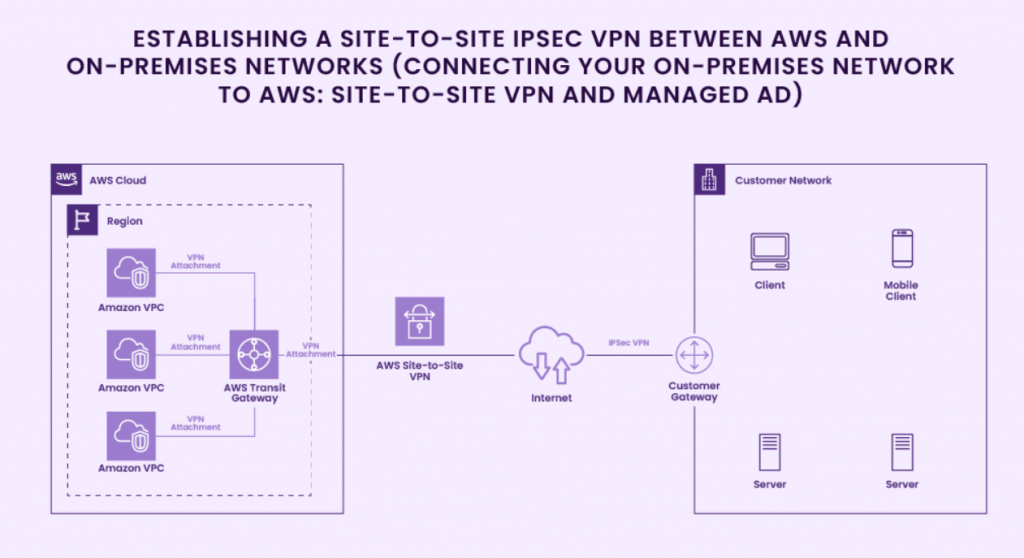

🧩 Arsitektur Umum

┌──────────────────────────┐ IPsec VPN ┌─────────────────────────┐

│ On-Prem Router / Firewall│──────────────────────▶│ AWS Virtual Private │

│ Subnet: 192.168.0.0/24 │ │ Cloud (VPC) 194.0.0.0/16│

│ (Cisco / Mikrotik / Forti)│ │ EC2, RDS, dll │

└──────────────────────────┘ └─────────────────────────┘

Koneksi ini memungkinkan komunikasi langsung menggunakan private IP, tanpa perlu membuka akses ke internet publik.

⚙️ Metode Koneksi On-Premises ke AWS

AWS menyediakan beberapa opsi konektivitas, tergantung kebutuhan bandwidth, biaya, dan skalabilitas.

| Metode | Jalur | Kecepatan | Kelebihan | Kekurangan |

|---|---|---|---|---|

| Site-to-Site VPN | Internet (IPsec tunnel) | ~100 Mbps | Cepat, murah, mudah di-setup | Bergantung pada internet |

| Direct Connect (DX) | Jalur fiber fisik | 1–10 Gbps | Stabil, latensi rendah | Mahal & setup lama |

| Transit Gateway VPN | Internet (terpusat TGW) | ~100–500 Mbps | Skalabel untuk banyak VPC | Tambahan biaya TGW |

🅰️ Metode 1: Site-to-Site VPN (Paling Sering Digunakan)

🔧 1. Membuat Virtual Private Gateway (VGW)

- Masuk ke AWS Console → VPC → Virtual Private Gateways

- Klik Create Virtual Private Gateway

- Name:

vgw-onprem - ASN: default (misal 64512)

- Name:

- Klik Create Virtual Private Gateway

- Setelah itu, Attach VGW ke VPC

194.0.0.0/16.

🔧 2. Membuat Customer Gateway (CGW)

- Masuk ke VPC → Customer Gateways → Create Customer Gateway

- Isi parameter:

- Klik Create Customer Gateway

🔧 3. Membuat Site-to-Site VPN Connection

- Masuk ke VPC → Site-to-Site VPN Connections → Create VPN Connection

- Isi data berikut:

- Name:

vpn-onprem - Target Gateway:

vgw-onprem - Customer Gateway:

cgw-onprem - Routing: Static →

192.168.0.0/24

- Name:

- Klik Create VPN Connection

Setelah dibuat, AWS akan otomatis membuat dua tunnel (redundant) dan menyediakan file konfigurasi router yang bisa diunduh (untuk Cisco, Fortigate, Mikrotik, Juniper, dll).

🔧 4. Konfigurasi Router On-Premises

Gunakan file konfigurasi yang diunduh dari AWS.

Berikut contoh konfigurasi Mikrotik RouterOS sederhana:

/ip ipsec proposal add name=aws phase2-algorithms=aes-256-cbc

/ip ipsec peer add address=52.23.11.24 exchange-mode=ike2 secret="PSK-dari-AWS"

/ip ipsec policy add src-address=192.168.0.0/24 dst-address=194.0.0.0/16 tunnel=yes sa-src-address=<publicIP-onprem> sa-dst-address=52.23.11.24

/ip route add dst-address=194.0.0.0/16 gateway=<VPN interface>

Untuk router lain seperti Cisco atau Fortigate, AWS sudah menyediakan template konfigurasi otomatis di dashboard.

🔧 5. Update Route Table di AWS VPC

Masuk ke Route Table milik VPC 194.0.0.0/16, lalu tambahkan entri baru:

Destination: 192.168.0.0/24

Target: vgw-xxxxxxxx (Virtual Private Gateway)

✅ 6. Uji Koneksi

Lakukan pengujian:

- Dari server on-prem → ping EC2 instance di subnet

194.0.x.x - Dari EC2 → ping server lokal

192.168.0.x

Jika kedua arah berhasil, maka VPN sudah aktif dan dapat digunakan untuk komunikasi privat.

🅱️ Metode 2: AWS Direct Connect (DX)

Untuk kebutuhan produksi besar atau transfer data tinggi, gunakan AWS Direct Connect, yaitu koneksi fiber dedicated antara data center on-premises dan AWS.

🔧 Skema

On-Prem Router ───── Dedicated Line ───── AWS Direct Connect Gateway ───── VPC (194.0.0.0/16)

Kelebihan

- Bandwidth tinggi (1–10 Gbps)

- Latensi rendah dan stabil

- Cocok untuk workload berat seperti database dan analitik

Kekurangan

- Biaya tinggi

- Butuh waktu provisioning (1–2 bulan)

- Harus bekerja sama dengan provider jaringan (Indosat, Telkom, Biznet, dll)

🅾️ Metode 3: Transit Gateway untuk Multi-VPC

Jika kamu memiliki banyak VPC di berbagai region (misal VPC1 194.0.0.0/16, VPC2 195.0.0.0/16, VPC3 193.0.0.0/16), maka Transit Gateway (TGW) menjadi solusi paling efisien.

🔧 Arsitektur

On-Prem (192.168.0.0/24)

│

Site-to-Site VPN

│

AWS Transit Gateway

│

┌──────┼──────┬──────┐

│ │ │ │

VPC1 VPC2 VPC3 ...

🔧 Langkah Setup

- Buat Transit Gateway di AWS Console → VPC → Transit Gateways.

- Attach semua VPC (VPC1, VPC2, VPC3) ke TGW.

- Buat VPN Attachment dari TGW ke Customer Gateway (on-prem).

- Update TGW Route Table:

192.168.0.0/24 → VPN Attachment194.0.0.0/16 → VPC Attachment 1195.0.0.0/16 → VPC Attachment 2

- Update VPC Route Table masing-masing agar route ke on-prem diarahkan ke TGW.

💰 Estimasi Biaya AWS (per November 2025)

| Komponen | Estimasi Biaya |

|---|---|

| Site-to-Site VPN | $0.05/jam (~$36/bulan) |

| Data Transfer | $0.02/GB |

| Virtual Private Gateway | Gratis |

| Transit Gateway Attachment | $0.05/jam per attachment |

| Direct Connect Port (1 Gbps) | Mulai $0.25/jam (~$180/bulan) |

🧠 Best Practice

- Gunakan BGP (Dynamic Routing) agar rute otomatis tersinkron.

- Selalu aktifkan Dual Tunnel VPN untuk redundansi.

- Monitoring status VPN dengan Amazon CloudWatch.

- Gunakan AWS CloudTrail untuk audit log.

- Implementasikan Network ACL dan Security Group agar traffic tetap aman.

- Gunakan Transit Gateway jika kamu punya lebih dari satu VPC.

🧾 Kesimpulan

| Kebutuhan | Solusi Tepat |

|---|---|

| Koneksi cepat & murah | Site-to-Site VPN |

| Koneksi stabil & bandwidth besar | Direct Connect |

| Banyak VPC terhubung ke on-prem | Transit Gateway + VPN |

🔍 Referensi Resmi AWS

- AWS Site-to-Site VPN Documentation

- AWS Direct Connect

- AWS Transit Gateway

- Best Practices for Hybrid Connectivity

🧰 Penutup

Dengan mengikuti langkah-langkah di atas, kamu bisa membangun koneksi hybrid antara jaringan lokal dan AWS secara aman, scalable, dan andal.

Solusi ini ideal untuk skenario backup, replikasi database, CI/CD pipeline, maupun integrasi sistem internal dengan layanan cloud.